Windows漏洞的實際破壞性正在降低

瀏覽量: 次 發布日期:2019-02-10 21:23:24

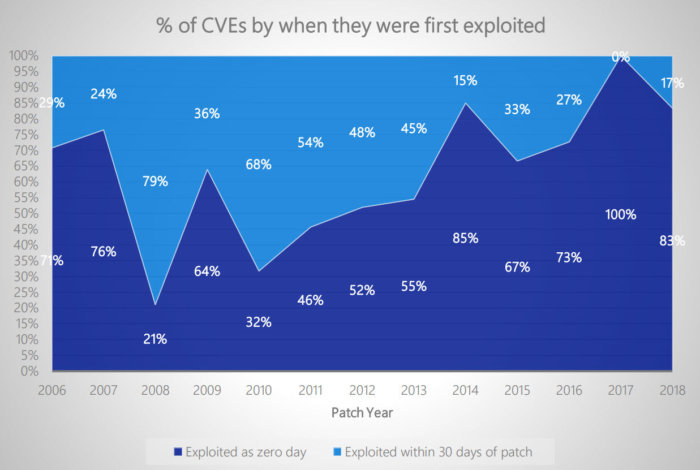

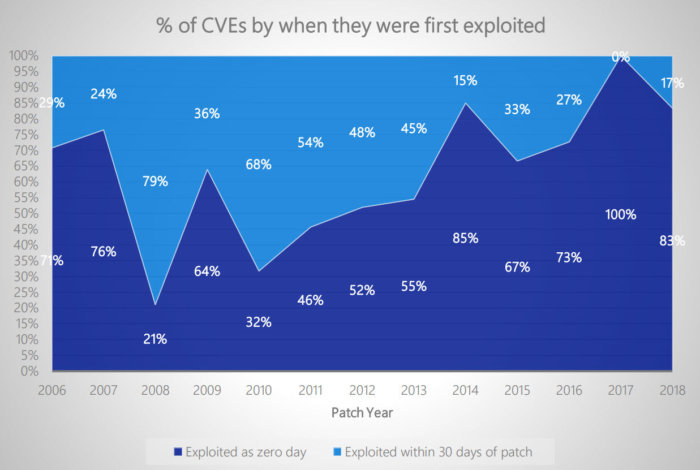

昨天Matt Miller在Blue Hat的演講中披露了一些驚人的統計數據。根據微軟安全響應中心收集的數據,這些數字清楚地證實了我們多年來一直在說的話:與在現實中遭遇破壞的方式相比,將Windows和Office補丁推遲長達30天而受到惡意軟件攻擊的可能性微乎其微。

他演講的幻燈片顯示了安全漏洞的數量(通過CVE測量)如何突飛猛進 - 漏洞數量在過去五年中翻了一番 - 但實際被披露在外的違背修補的漏洞數量卻下降了一半。

這證明了安全社區的偵察能力在提升,此外微軟改進的安全功能 - DEP,ASLR和改進的沙盒這些存在技術運行良好。在過去的幾年中,分發補丁的30天內,被利用的漏洞只有2%到3%,在補丁可用的30天內發布非零日漏洞的現象現在并不常見。

這意味著惡意軟件世界正在變得越來越復雜:壞人要0day漏洞,而不是已經被修補的安全漏洞。

10月9日,微軟發布了2018年10月份的月度例行安全公告,并且發布了安全更新部署修復了多款產品的多項安全漏洞。在Windows 10的安全更新部署的修復中,重點提及了CVE-2018-8453 Win32k提權漏洞,今年8月份最初由卡巴斯基實驗室觀測到活動,并發現被APT組織FruityArmor用于攻擊活動中的漏洞。

CVE-2018-8453漏洞在近日被APT組織FruityArmor用于攻擊活動中,卡巴斯基實驗室指出這一利用由高質量代碼寫成,影響目標可以包括盡可能多的微軟Windows版本,包括Windows 10 RS4。

CVE-2018-8453 Win32k提權漏洞

CVE-2018-8453漏洞最初由卡巴斯基實驗室觀測到在野利用,經過后續研究發現其被APT組織FruityArmor用于攻擊活動中,這也是該組織第三次利用0day漏洞(CVE-2016-3393、CVE-2018-5002 )。不過此漏洞不能導致遠程代碼執行,只能用于感染機器后實現提權。

他演講的幻燈片顯示了安全漏洞的數量(通過CVE測量)如何突飛猛進 - 漏洞數量在過去五年中翻了一番 - 但實際被披露在外的違背修補的漏洞數量卻下降了一半。

這證明了安全社區的偵察能力在提升,此外微軟改進的安全功能 - DEP,ASLR和改進的沙盒這些存在技術運行良好。在過去的幾年中,分發補丁的30天內,被利用的漏洞只有2%到3%,在補丁可用的30天內發布非零日漏洞的現象現在并不常見。

這意味著惡意軟件世界正在變得越來越復雜:壞人要0day漏洞,而不是已經被修補的安全漏洞。

10月9日,微軟發布了2018年10月份的月度例行安全公告,并且發布了安全更新部署修復了多款產品的多項安全漏洞。在Windows 10的安全更新部署的修復中,重點提及了CVE-2018-8453 Win32k提權漏洞,今年8月份最初由卡巴斯基實驗室觀測到活動,并發現被APT組織FruityArmor用于攻擊活動中的漏洞。

CVE-2018-8453漏洞在近日被APT組織FruityArmor用于攻擊活動中,卡巴斯基實驗室指出這一利用由高質量代碼寫成,影響目標可以包括盡可能多的微軟Windows版本,包括Windows 10 RS4。

CVE-2018-8453 Win32k提權漏洞

CVE-2018-8453漏洞最初由卡巴斯基實驗室觀測到在野利用,經過后續研究發現其被APT組織FruityArmor用于攻擊活動中,這也是該組織第三次利用0day漏洞(CVE-2016-3393、CVE-2018-5002 )。不過此漏洞不能導致遠程代碼執行,只能用于感染機器后實現提權。

相關推薦